Categorías

Tecnología

Guía completa: Cómo transferir tus cintas VHS a un pendrive

Preservar y disfrutar los viejos recuerdos en cintas VHS…

¿Desapareció tu barra de tareas? Aquí te decimos cómo recuperarla

La **barra de tareas** es una parte integral de…

Reciclando cintas VHS: Dónde y cómo hacerlo de manera responsable

En la era del streaming digital, los VHS pueden…

Modo incógnito en Google: ¿Cómo activarlo y por qué es útil?

¿Alguna vez has querido navegar en Internet sin dejar…

Android

Tutorial: Cómo ejecutar archivos EXE en dispositivos Android

La creciente popularidad y la versatilidad de los dispositivos…

Los mejores reproductores de video para Android: ¡Descubre el mejor para ti!

Android es probablemente el sistema operativo más popular en…

Elimina los molestos anuncios de tu móvil con estos trucos infalibles

¿Estás cansado de los molestos anuncios en tu móvil…

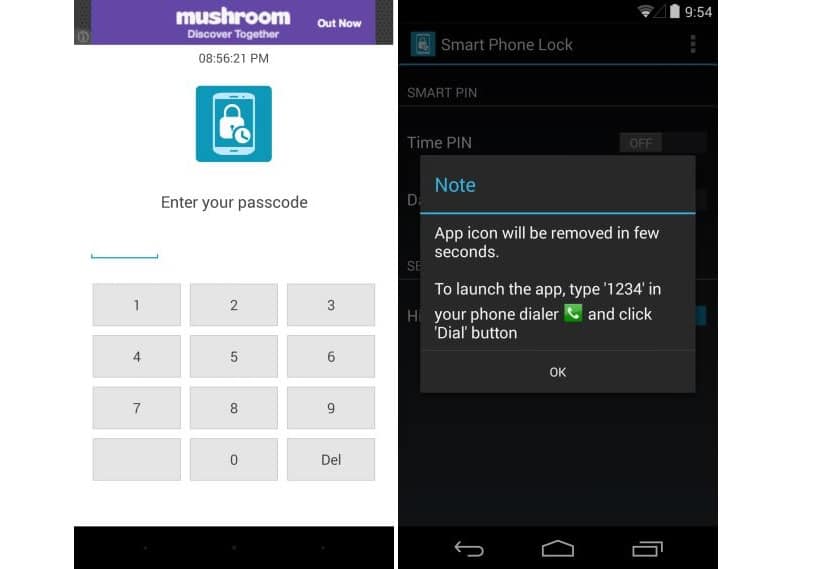

Cambiar el pin de desbloqueo del dispositivo Android según la hora del día

https://www.youtube.com/watch?v=EBI_JxvEOMg ¿Te has sentido inseguro cuando digitas el número…

Apple

Cómo hacer FaceTime desde un iPad con pocos pasos

¿Tienes un iPad o un iPhone en tus manos?…

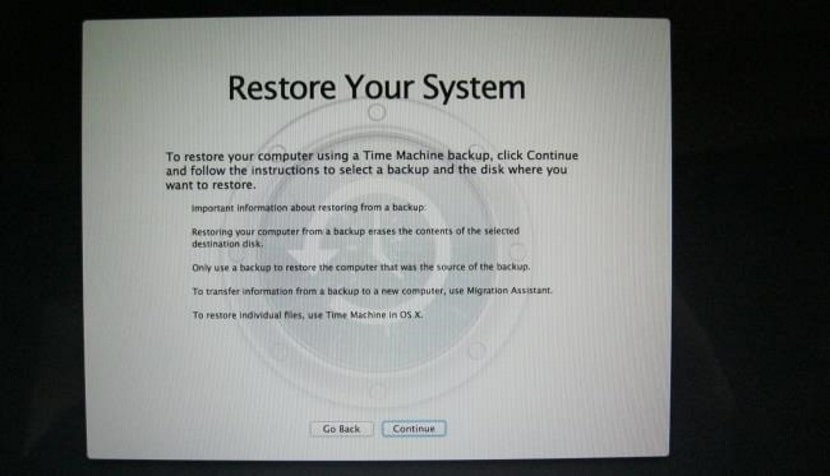

Cómo trabaja Time Machine en un MacBook

La seguridad que debe tener la información de nuestros…

10 aplicaciones imprescindibles para un switcher a Mac

Más de un@ ha tenido más suerte de la…

Utiliza tu iPad con el proyector de clase en el instituto

Sobre todo si eres un profesor y todavía no…

Windows

Solución al problema: ‘No puedo escribir en el buscador de Windows’

Microsoft Windows es una de las plataformas de trabajo…

Solucionando el Error: ‘Ethernet no tiene una configuración IP válida’

El error ‘Ethernet no tiene una configuración IP válida’…

Todo sobre el control de cuentas de usuario en Windows 10

El control de cuentas de usuario sufrió una gran…

Cómo insertar números de página en Word: Guía completa

Microsoft Word es un procesador de textos ampliamente utilizado…

Fotografía

Formatos de fotos para Instagram: ¿16:9 o 4:3? Guía definitiva

Muchos ansiamos entregar al mundo nuestras memorias visuales, convirtiéndonos…

Top 10 editores de videos gratis sin marca de agua

El mundo del video se está convirtiendo en uno…

Cómo detectar si una foto ha sido tomada de Internet

El internet está lleno de imágenes, algunas de ellas…

Los lugares más bonitos de Madrid para una sesión de fotos inolvidable

Madrid es una ciudad llena de magia y encanto,…

[no_toc]